SISTEMA DE MONITORIZACIÓN

DE LA CIBERSEGURIDAD GLORIA

SISTEMA DE MONITORIZACIÓN

DE LA CIBERSEGURIDAD GLORIA

Monitorización de la Ciberseguridad en toda la Flota

Monitorización de la Ciberseguridad en toda la Flota

Una vez que se han estudiado los sistemas IT y OT de cada buque, aplicando las medidas necesarias para que la flota sea ciber resiliente, es necesario poner en marcha un sistema de monitorización de la ciberseguridad capaz dar soporte a los equipos de control de seguridad.

Basada en los sistemas SIEM, GLORIA ofrece mayor flexibilidad en la observación de los entornos IT y OT, permitiendo detectar indicadores clave de patrones de ataque, priorizar actuaciones, relacionar datos con su origen y administrar toda la información de manera centralizada.

Protección contra Ataques Avanzados Persistentes

Protección contra Ataques Avanzados Persistentes

Defensa Avanzada Frente a Amenazas

A GLORIA se le puede agregar CARMEN, capaz de detectar compromisos por Amenazas Persistentes Avanzadas (APT) desde la fase de intrusión. Para ello se sirve de técnicas avanzadas de sandboxing y análisis estático para detectar usos indebidos

Partimos de la base que la organización ya ha sido comprometida. CARMEN se encarga de recabar, procesar y analizar el tráfico saliente e interno, con el objetivo de identificar movimientos externos hacia servidores de control, reconociendo movimientos laterales para el mantenimiento de persistencia o robo en la red corporativa

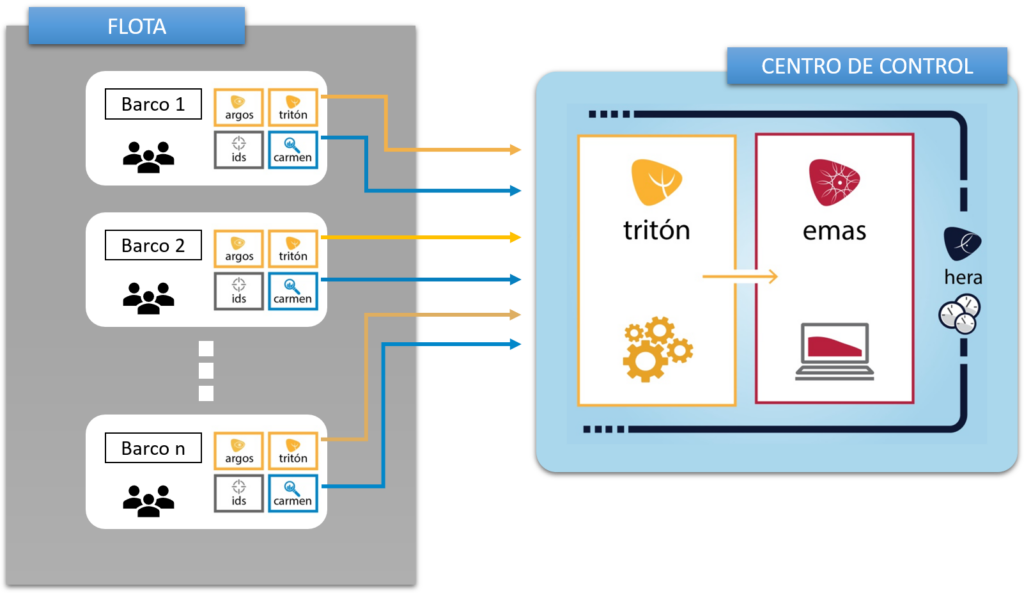

Instalando la Monitorización de Ciberseguridad en la Flota

Instalando La Monitorización de Ciberseguridad en la Flota

Instalación en el Buque

Se despliegan las sondas necesarias para que ARGOS recoja información de todos los sistemas . TRITON y CARMEN analizan la información y crean las alertas, remediaciones y bloquean el tráfico sospecho.

El software instalado es autónomo y envía La información cuando tenga cobertura.

Instalación Centro Control

El módulo de TRITON en tierra recibe la información del sistema instalado a bordo.

La consola de gestión EMAS muestra el estado de los activos de cada buque y permite tomar las medidas necesarias. HERA muestra los informes internos y externos con un resumen de la situación de la flota.

Supervisión ISOC

Los ISOC supervisan 7/24 el estado de cada una de las instalaciones del cliente.

Nuestro personal técnico actualiza el sistema constantemente con las nuevas amenazas conocidas. Aplica remediaciones a las amenazas que surjan y asesoran al cliente con recomendaciones para la mejora de la plataforma de seguridad.