En las oficinas centrales de una naviera residen los sistemas críticos de la organización, por lo que es sumamente importante protegerlas frente a ataques cibernéticos. Estos centros en tierra son entornos IT puros y su protección es más sencilla, ya que existen muchas herramientas de ciber protección y empresas con amplia experiencia en este tipo de equipos y sistemas.

Es posible tener otros centros en tierra en los que converjan entornos IT con entornos OT industriales, como es el caso de fábricas de conserva o almacenes automatizados. El tratamiento de estos centros sería más parecido al de los buques. Para ver más información sobre cómo proteger entornos mixtos, puede revisar nuestro artículo Ciberseguridad Navieras- Protección de los Buques.

Fases Protección Centros en Tierra

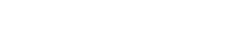

La ciberseguridad es un componente crítico en la gestión de una naviera, ya que la interrupción de las operaciones puede tener graves consecuencias. A continuación, mostramos algunos de los pasos que se pueden seguir para implementar medidas de ciberseguridad efectivas:

Fase 1: Análisis y Marco Normativo

- Comprensión de la infraestructura: Antes de implementar cualquier medida de seguridad, es necesario estudiar la infraestructura tecnológica de las oficinas de la naviera, incluyendo sistemas, redes, aplicaciones y datos críticos. Este estudio ayudará a identificar los puntos vulnerables.

- Evaluación del riesgo: Una vez identificados los activos a proteger, es necesario realizar una evaluación de riesgos para identificar las amenazas potenciales y las vulnerabilidades de cada uno de ellos. Esto permitirá priorizar las áreas que requieren una atención inmediata.

- Políticas y procedimientos de seguridad: Desarrollar políticas y procedimientos de seguridad cibernética que establezcan las prácticas y estándares de seguridad que deben seguirse.

En el caso de las navieras, es necesario crear un plan de ciberseguridad global, de forma que se apliquen las mismas políticas y medidas a activos similares en todos los centros.

Fase 2: Acciones

- Segmentación de redes: Dividir la red en segmentos separados, limita la propagación horizontal de un ciberataque, ayudando a proteger los centros de tierra en caso de que se produzca una brecha de seguridad. Es importante aislar las redes con información confidencial o en las que corren sistemas críticos, de forma que únicamente accedan a ellas las personas autorizadas.

- Instalación de Firewalls y Sistemas de Prevención de Intrusiones. Los firewalls permiten analizar el tráfico existente en la red, reconocer a los usuarios autorizados y restringir el acceso de aquellos que no lo están, es decir, previene y protege la red de intrusiones o ataques, bloqueando su acceso. Los sistemas de Prevención de intrusiones (IPS) Previene los accesos no autorizados a un ordenador o una red monitorizando el tráfico entrante y cotejándolo con una base de datos actualizada de ataques conocidos. En caso de sospecha de una amenaza, los IPS se pueden configurar para que realicen acciones de remediación automáticas.

- Actualizaciones y parches: Es indispensable mantener todos los sistemas y software actualizados con los últimos parches de seguridad. Las vulnerabilidades conocidas suelen ser el objetivo de los atacantes.

- Control de acceso: Implementar sistemas de control de acceso para garantizar que solo las personas autorizadas tengan acceso a sistemas y datos críticos. Esto incluye autenticación de dos factores y gestión de contraseñas seguras.

- Educación y capacitación. Este es uno de los puntos críticos de cualquier sistema de ciberseguridad. La formación a los empleados sobre las políticas y directrices de ciberseguridad de la empresa, concienciándoles sobre las amenazas comunes, como el phishing.

- Monitorización y respuesta a incidentes. Como hemos dicho anteriormente, es necesario mantener el nivel de seguridad de una instalación. Esto se puede lograr estableciendo un sistema de monitorización continuo de la red para detectar y responder rápidamente a incidentes de seguridad.

Fase 3: Mejora Continua

- Plan de Respuesta a Incidentes: independientemente de las medidas de seguridad aplicadas, es necesario diseñar un plan de respuesta a incidentes. Este plan debe incluir protocolos de contención para cada tipo de incidente que pueda suceder, que describan las acciones que los mitiguen, realizando análisis de la causa raíz de cada uno de ellos y definiendo los métodos de recuperación. Además, deberán contener las acciones a realizar una vez los ataques hayan sido superados, para reducir la posibilidad de que se vuelvan a producir.

- Auditorías y pruebas de penetración: Es aconsejable realizar auditorías regulares de seguridad y pruebas de penetración para evaluar la efectividad de las medidas de seguridad y corregir posibles vulnerabilidades.

- Respaldo de datos y recuperación ante desastres: Mejorar los sistemas de respaldo de datos seguros y planes de recuperación ante desastres para garantizar la disponibilidad de datos críticos en caso de un incidente.

- Evaluación continua: La ciberseguridad es un proceso continuo. Las medidas de seguridad deben revisarse y mejorarse constantemente, a medida que evolucionan las amenazas cibernéticas.

Contratación de Servicios Expertos de Ciberseguridad

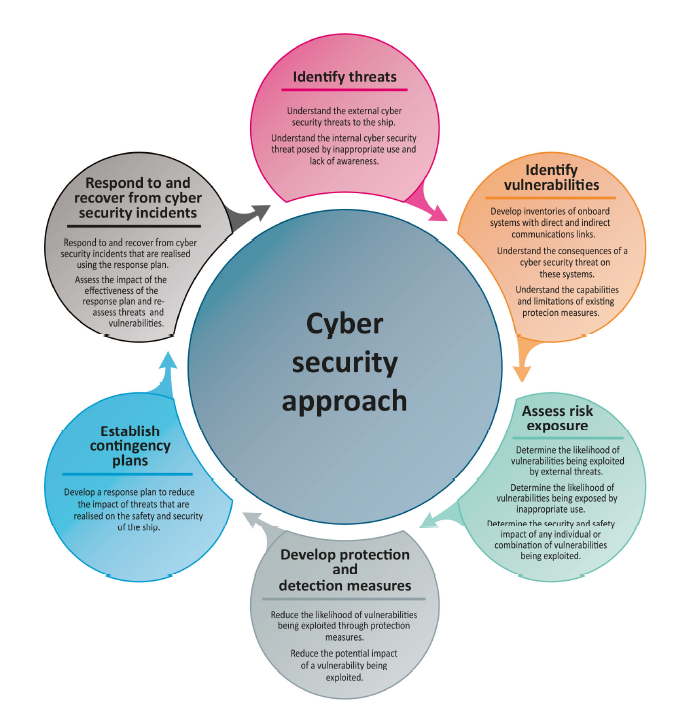

La complejidad de la securización de una naviera, en la que conviven centros con entornos IT puros y buques con entornos mixtos IT /OT, hace que se tengan que implementar herramientas específicas capaces de analizar las amenazas y vulnerabilidades de los dos entornos.

Gloria es un sistema que permiten hacer seguimiento a todos los activos IT y OT. Es un sistema centralizado que ayuda a la naviera a analizar la situación de cada centro desde la oficina. Basado en sistemas SIEM, permite:

- Monitorizar entornos mixtos.

- Detectar indicadores de patrones de ataque.

- Priorizar actuaciones.

- hacer seguimiento de todo el ciclo de vida de cada activo.

Gloria puede ser gestionado desde nuestros centros de seguridad, desde los que se vigila 24x7x365 el estado de ciberseguridad de cada centro, aplicando nuevas reglas y respuestas que eviten ataques conocidos, antes de que se produzcan en la instalación del cliente.

Por otra parte, Aeromarine es capaz de ofrecer servicios de consultoría adaptados a cada centro y necesidad, que permiten a nuestros clientes cumplir con estándares de seguridad de nuevas construcciones, buques en operación y centros de trajo en tierra.